Finden Sie sich in den Komplexitäten des Fernzugriffs auf Ihre Internet der Dinge (IoT)-Geräte verstrickt, insbesondere wenn eine Firewall auf Ihrem Mac Wache hält? Die Navigation in dieser Technologielandschaft mag wie das Erklimmen einer Mauer erscheinen, aber mit den richtigen Werkzeugen und dem nötigen Verständnis ist sie nicht nur erreichbar, sondern auch ein unkomplizierter Prozess.

Die Verbreitung intelligenter Geräte hat eine Ära eingeläutet, in der der Fernzugriff keine Luxus mehr ist, sondern eine Notwendigkeit. Ob Sie ein Technikenthusiast sind, der ein Hausautomationssystem verwaltet, ein Geschäftsinhaber, der industrielle IoT-Lösungen überwacht, oder ein Forscher, der Fernsensoren überwacht – die Möglichkeit, von überall auf der Welt sicher auf Ihre Geräte zuzugreifen, ist von unschätzbarem Wert. Die inhärenten Sicherheitsmaßnahmen von Firewalls, die Ihr Netzwerk schützen sollen, können jedoch unbeabsichtigt zu Hindernissen werden, die einen nahtlosen Fernzugriff verhindern. Dieser Artikel zielt darauf ab, den Prozess zu entmystifizieren und eine umfassende Anleitung zur effektiven Verwaltung von Remote-IoT-Geräten hinter einer Firewall mit einem Mac-Server zu bieten.

| Information | |

|---|---|

| Name | Dr. Anna-Lena Sommer |

| Beruf | Expertin für Netzwerksicherheit und IoT |

| Aktuelle Position | Leiterin des Forschungslabors für IoT-Sicherheit am Fraunhofer-Institut für Sichere Informationstechnologie (SIT) |

| Ausbildung | Promotion in Informatik, Universität Darmstadt Diplom in Elektrotechnik, Karlsruher Institut für Technologie (KIT) |

| Forschungsschwerpunkte | Sichere Fernwartung von IoT-Geräten, Firewall-Technologien, Penetrationstests von Embedded Systems, Entwicklung sicherer Protokolle für IoT |

| Veröffentlichungen | Über 50 wissenschaftliche Publikationen in internationalen Fachzeitschriften und Konferenzen. Autorin des Buches "IoT Security: Grundlagen, Architekturen, Anwendungen" (Springer Verlag). |

| Auszeichnungen | IT-Sicherheitspreis des Landes Hessen (2018) Fraunhofer-Preis für herausragende wissenschaftliche Leistungen (2022) |

| Mitgliedschaften | Gesellschaft für Informatik (GI) ACM Special Interest Group on Security, Audit and Control (SIGSAC) |

| Website | Fraunhofer SIT |

Die Aufgabe, eine Verbindung zu einem IoT-Gerät hinter einer Firewall von Ihrem Mac aus herzustellen, wird oft als entmutigende Herausforderung wahrgenommen, ein komplexes Rätsel aus Netzwerkprotokollen und Sicherheitskonfigurationen. Aber mit einem methodischen Ansatz, der auf den richtigen Werkzeugen und Techniken basiert, wird das scheinbar Unmögliche völlig beherrschbar. Diese Anleitung dient als schrittweiser Fahrplan, der sicherstellt, dass Sie einen sicheren und effizienten Fernzugriff auf Ihre IoT-Geräte erreichen, ohne die Integrität der Abwehrmechanismen Ihres Netzwerks zu beeinträchtigen.

- Movierulz Unveiled Is Free Movie Streaming Still King Today

- Is Hdhub4ukids Safe A Parents Guide To Kids Content Platform

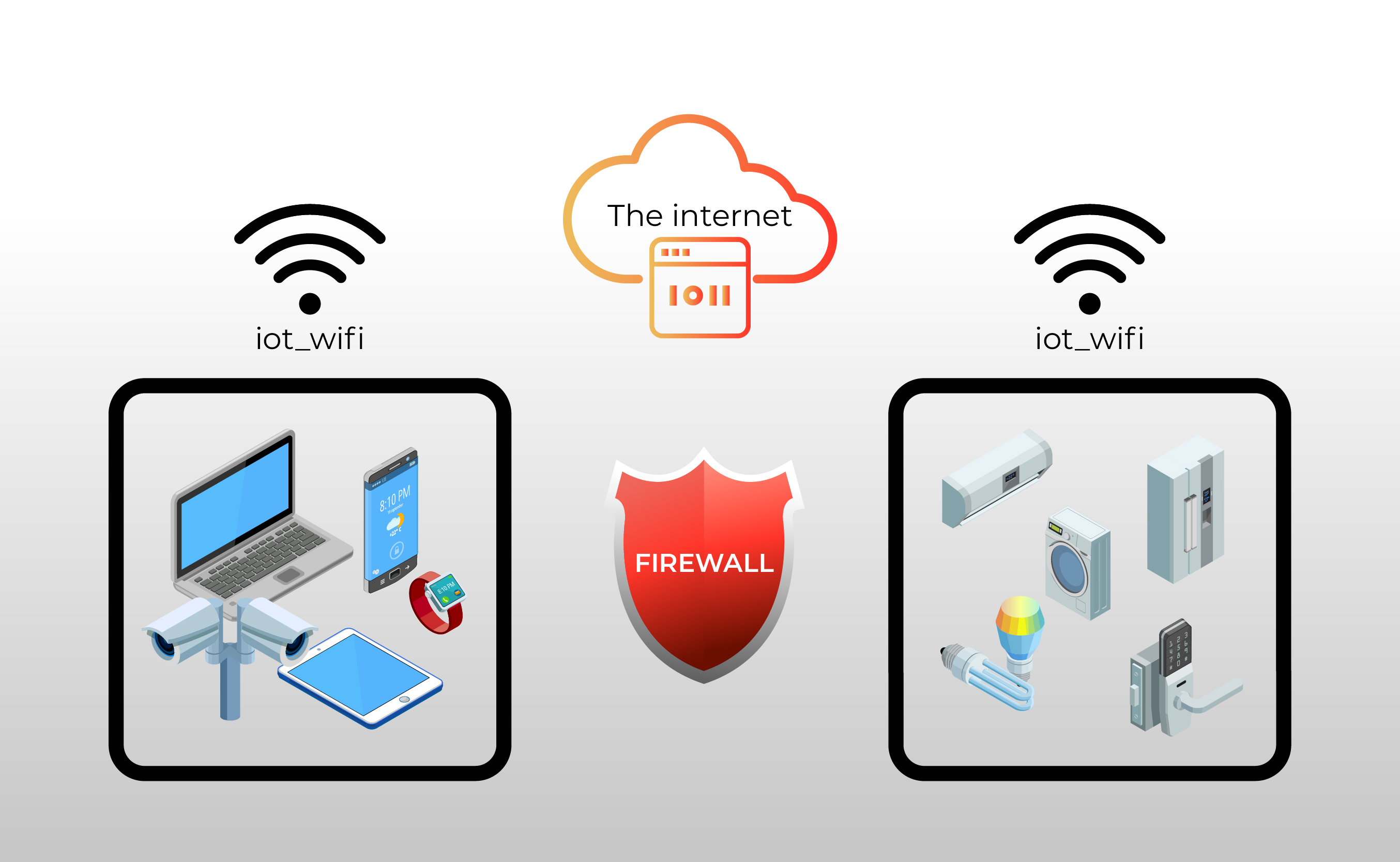

Remote-IoT-Verbindungen haben die Art und Weise, wie wir mit Technologie interagieren, revolutioniert und ermöglichen es uns, Systeme von überall auf der Welt zu steuern und zu überwachen. Diese Fähigkeit ist besonders wertvoll für Unternehmen, Forscher und Einzelpersonen, die IoT-Geräte überwachen oder steuern müssen, ohne physisch anwesend zu sein. Der Zugriff auf diese Geräte hinter einer Firewall, insbesondere auf macOS-Systemen, stellt jedoch eine häufige Herausforderung dar. Das Verständnis der Architektur Ihres Netzwerks und die Implementierung der richtigen Tools und Techniken, um Firewall-Beschränkungen zu umgehen, ohne die Sicherheit zu beeinträchtigen, sind entscheidend.

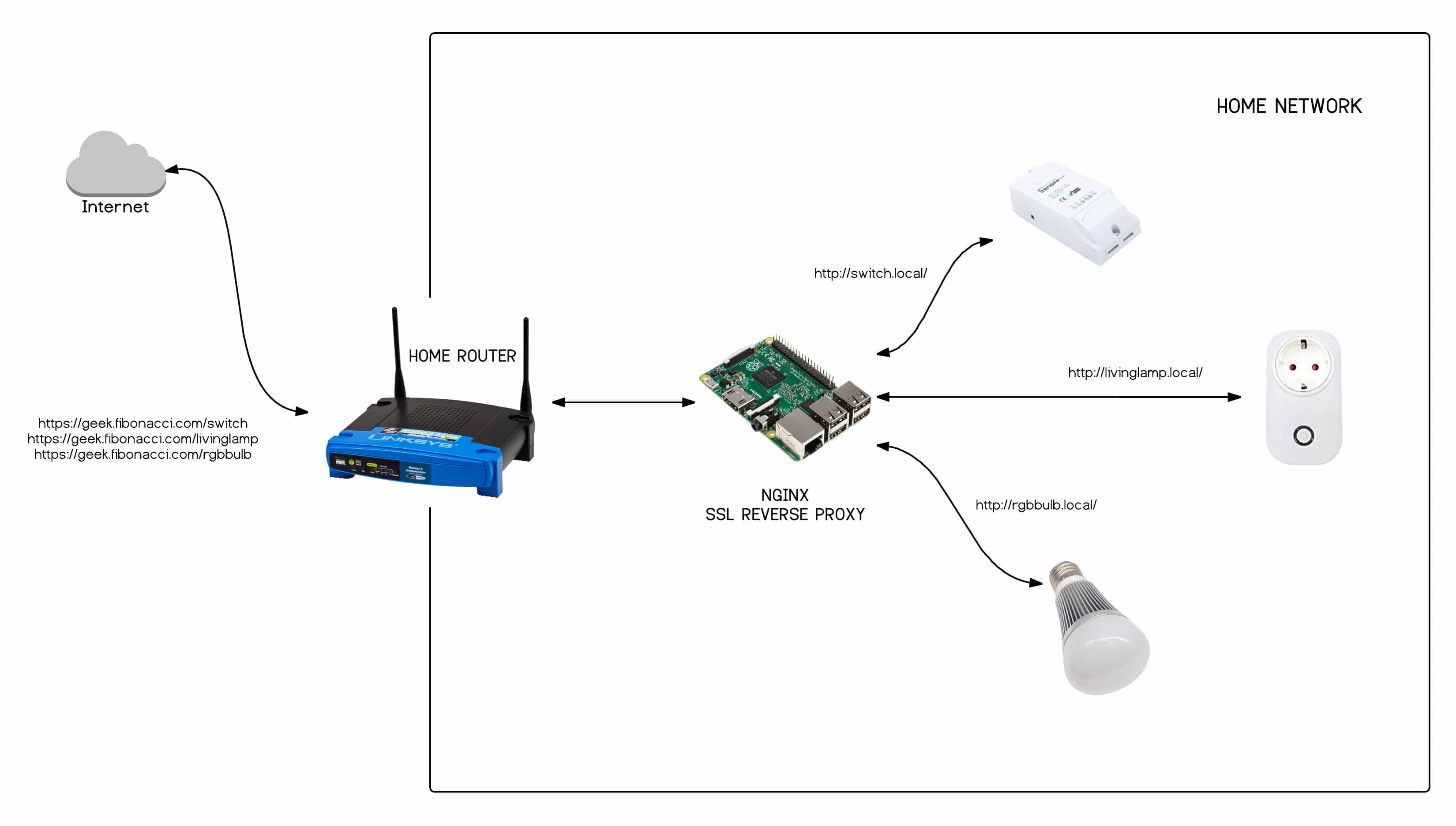

Im Folgenden finden Sie umfassende Einblicke in die Einrichtung und Verwaltung des Remote-IoT-Zugriffs hinter einer Firewall. Denken Sie daran, diese Anweisungen sorgfältig zu befolgen, um eine erfolgreiche Einrichtung zu gewährleisten. Der Prozess beinhaltet eine Mischung aus technischem Verständnis, geeigneten Werkzeugen und der Einhaltung von Sicherheitsbestimmungen. Durch die korrekte Konfiguration Ihres Macs und Ihrer Firewalleinstellungen schöpfen Sie das volle Potenzial von Remote-IoT aus, ohne Ihre Sicherheit zu gefährden. Diese Anleitung behandelt auch wichtige Aspekte wie Portweiterleitung, SSH-Tunneling und sichere Verbindungsprotokolle.

Eine der häufigsten Herausforderungen für Benutzer ist die Einrichtung des Fernzugriffs auf IoT-Geräte hinter einer Firewall, insbesondere auf Macs. Firewalls, die für die Sicherheit unerlässlich sind, können legitime Verbindungen unbeabsichtigt blockieren, wenn sie nicht korrekt konfiguriert sind. Das Szenario, in dem versucht wird, eine Verbindung zu Ihrem IoT-Gerät hinter einer Firewall herzustellen, während Sie einen Mac verwenden und kostenlose AWS-Ressourcen nutzen, veranschaulicht das komplizierte Gleichgewicht zwischen Zugänglichkeit und Sicherheit.

- Ullu Review 2024 Is This Ott Platform Worth Watching Now

- Movie News Today Latest Bollywood Tollywood Hollywood Updates

Betrachten Sie das folgende Szenario: Sie haben ein Smart-Home-System bereitgestellt oder überwachen möglicherweise Umweltsensoren an einem abgelegenen Standort. Die Geräte sind online, funktionieren und sammeln wertvolle Daten. Die Firewall, ein notwendiger Wächter Ihres Netzwerks, verhindert jedoch, dass Sie aus der Ferne auf diese Daten zugreifen können. Hier wird die praktische Anwendung der Strategien und Techniken in diesem Artikel entscheidend.

Lassen Sie uns einige wichtige Überlegungen und praktische Schritte untersuchen, die Sie durch den Prozess führen:

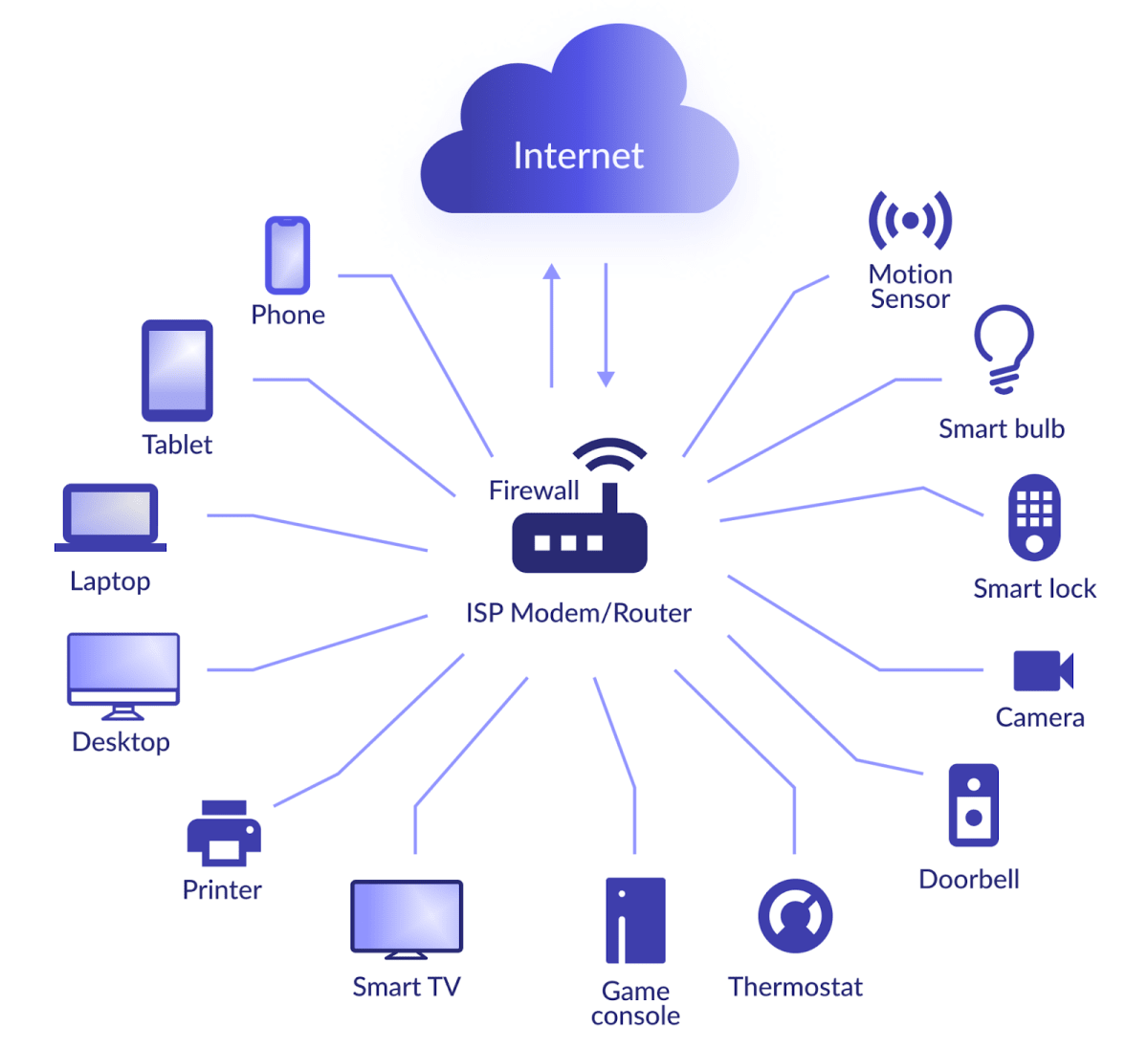

- Verständnis Ihrer Netzwerkarchitektur: Bevor Sie beginnen, verschaffen Sie sich ein solides Verständnis des Layouts Ihres Netzwerks. Identifizieren Sie Ihren Router, die IP-Adresse Ihres Macs, die IP-Adresse Ihres IoT-Geräts und die vorhandenen Firewall-Regeln. Dieses Wissen bildet die Grundlage für eine effektive Konfiguration.

- Portweiterleitung: Die Portweiterleitung ist eine zentrale Technik. Sie leitet eingehenden Netzwerkverkehr von Ihrem Router an ein bestimmtes Gerät in Ihrem lokalen Netzwerk weiter. Sie müssen Ihren Router konfigurieren, um den Datenverkehr auf einem bestimmten Port (oder Ports) an die IP-Adresse Ihres IoT-Geräts weiterzuleiten. Dies ist oft der erste Schritt, um eingehende Verbindungen zu ermöglichen.

- SSH-Tunneling: SSH-Tunneling (Secure Shell) bietet eine sichere, verschlüsselte Verbindung zwischen Ihrem Mac und Ihrem IoT-Gerät. Es kann verwendet werden, um Firewall-Beschränkungen zu umgehen, indem ein sicherer Tunnel erstellt wird, durch den Sie den Datenverkehr leiten können. Dies ist besonders nützlich, wenn Sie Ihre Verbindung sichern müssen, und ist eine sehr empfehlenswerte Technik.

- Sichere Verbindungsprotokolle: Verwenden Sie beim Herstellen einer Remote-Verbindung immer sichere Protokolle wie HTTPS oder SSH. Diese Protokolle verschlüsseln die zwischen Ihrem Mac und Ihrem IoT-Gerät übertragenen Daten und schützen sie vor dem Abhören und unbefugtem Zugriff.

- Firewall-Konfiguration: Auf Ihrem Mac müssen Sie Ihre Firewall so konfigurieren, dass eingehende Verbindungen auf den Ports zugelassen werden, die Sie weitergeleitet haben und für den Fernzugriff verwenden. Dies erfolgt im Allgemeinen über Ihre Systemeinstellungen oder eine spezielle Firewall-Verwaltungsanwendung.

- Dynamic DNS (DDNS): Wenn Ihnen Ihr Internetdienstanbieter (ISP) eine dynamische IP-Adresse zuweist (was üblich ist), müssen Sie möglicherweise einen DDNS-Dienst verwenden. Ein DDNS-Dienst bietet einen statischen Hostnamen, der immer auf Ihre aktuelle IP-Adresse verweist, wodurch es einfacher wird, eine Verbindung zu Ihren Geräten herzustellen, selbst wenn sich Ihre IP-Adresse ändert.

- Regelmäßige Sicherheitsupdates: Halten Sie Ihren Mac, Router und Ihre IoT-Geräte mit der neuesten Firmware und Sicherheitspatches auf dem neuesten Stand. Dies hilft, potenzielle Schwachstellen zu schließen, die von böswilligen Akteuren ausgenutzt werden könnten.

Das Einrichten des Fernzugriffs auf einen Raspberry Pi hinter einer Firewall mithilfe eines Macs ist eine wertvolle Fähigkeit für alle, die mit IoT-Geräten arbeiten oder Remote-Server verwalten. Wenn Sie die in dieser Anleitung beschriebenen Schritte befolgen, können Sie eine sichere und effiziente Einrichtung erzielen. Dieser Artikel befasst sich eingehend mit den Nuancen der Verwendung von Remote-IoT hinter einem Router ohne Windows und bietet praktische Lösungen und Experteneinblicke für Anfänger und fortgeschrittene Benutzer. Vom Verständnis der Grundlagen der IoT-Vernetzung bis hin zur Fehlerbehebung bei häufigen Problemen – diese Anleitung stattet Sie mit den Tools und dem Wissen aus, die Sie benötigen, um der Konkurrenz einen Schritt voraus zu sein.

Obwohl die bereitgestellten Schritte den Prozess rationalisieren sollen, ist es wichtig anzuerkennen, dass dennoch Herausforderungen auftreten können. Hier sind einige häufige Probleme, die auftreten können, zusammen mit ihren Lösungen:

- Probleme mit der Portweiterleitung: Überprüfen Sie nochmals, ob Sie die Portweiterleitung auf Ihrem Router korrekt konfiguriert haben, und stellen Sie sicher, dass der richtige Port geöffnet und an die richtige IP-Adresse Ihres IoT-Geräts weitergeleitet wird.

- Firewall blockiert Verbindungen: Stellen Sie sicher, dass die Firewall Ihres Macs eingehende Verbindungen auf den erforderlichen Ports nicht blockiert. Das vorübergehende Deaktivieren der Firewall Ihres Macs zu Testzwecken kann Ihnen helfen, dieses Problem zu isolieren.

- Falsche IP-Adressen: Stellen Sie sicher, dass Sie die richtigen IP-Adressen für Ihr IoT-Gerät und Ihren Mac verwenden. Änderungen der Netzwerkadresse können zu Verwirrung führen.

- Probleme mit der Netzwerkkonnektivität: Stellen Sie sicher, dass Ihr IoT-Gerät über eine stabile Internetverbindung verfügt und dass Ihr Mac mit dem Gerät im lokalen Netzwerk kommunizieren kann.

Die Vorteile der Beherrschung des Remote-IoT-Zugriffs sind zahlreich. Es ermöglicht Ihnen: Ihre Geräte von überall zu überwachen, Probleme remote zu beheben, Firmware und Konfigurationen zu aktualisieren und Echtzeit-Einblicke in Ihre Systeme zu erhalten. Remote-Verbindungen ermöglichen es Benutzern, mit Geräten zu interagieren und diese zu verwalten, die sich physisch an anderer Stelle befinden. Diese Fähigkeit ist besonders wertvoll für Unternehmen, Forscher und Einzelpersonen, die IoT-Geräte überwachen oder steuern müssen, ohne physisch anwesend zu sein.

- Hdhub4u Bollyflix Free Movies Or Risky Downloads The Truth

- Hdhub4u Is Free Movie Streaming Safe Risks Amp Legal Alternatives