Sind Sie bereit, das volle Potenzial Ihrer IoT-Geräte auszuschöpfen, selbst wenn diese sicher hinter einer Firewall auf Ihrem Mac eingebettet sind? Die Beherrschung der Kunst, diese digitalen Wächter zu umgehen, bedeutet nicht nur die Überwindung technischer Hürden, sondern auch die Annahme einer Welt nahtloser Konnektivität und unerschütterlicher Sicherheit.

Dieser umfassende Leitfaden soll Ihr vertrauenswürdiger Begleiter auf dieser Reise sein. Wir werden tief in die Feinheiten der Einrichtung und Verwaltung von Remote-IoT-Geräten hinter einer Firewall eintauchen und sicherstellen, dass Sie nicht nur das "Wie", sondern auch das "Warum" hinter jedem Schritt verstehen. Ob Sie ein erfahrener IT-Experte oder ein neugieriger Anfänger sind, dieser Artikel wird Sie mit dem Wissen und den praktischen Fähigkeiten ausstatten, die Sie benötigen, um Ihre IoT-Geräte aus der Ferne sicher zu steuern und gleichzeitig höchste Sicherheitsstandards einzuhalten.

| Bereich | Information |

|---|---|

| Name | Keine spezifischen Personennamen im Artikel erwähnt (Allgemeine Anleitung) |

| Karriere/Beruf | IT-Experten, Netzwerkadministratoren, IoT-Entwickler, technisch versierte Benutzer |

| Fähigkeiten |

|

| Website (Referenz) | Apple Developer Documentation - Netzwerk |

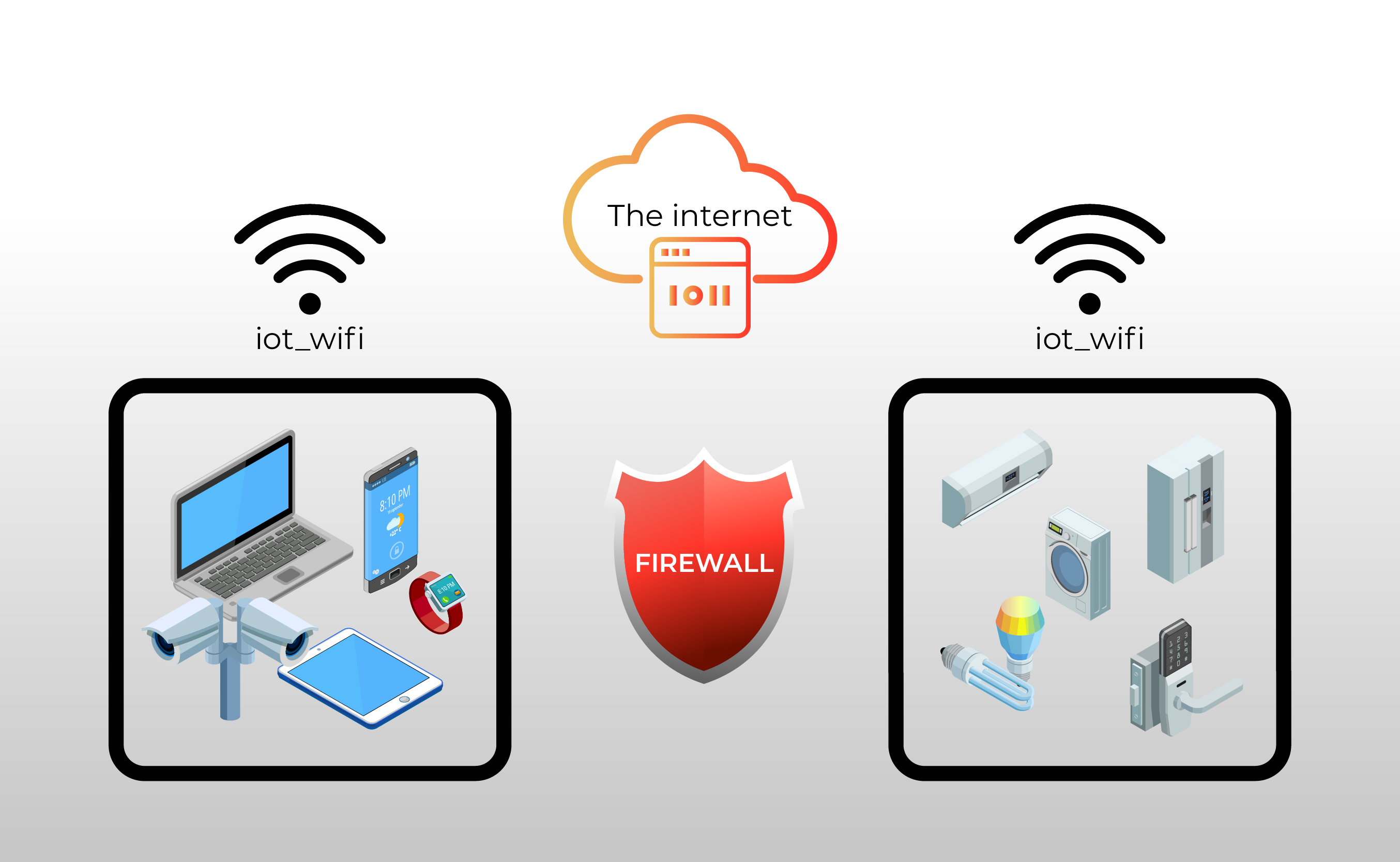

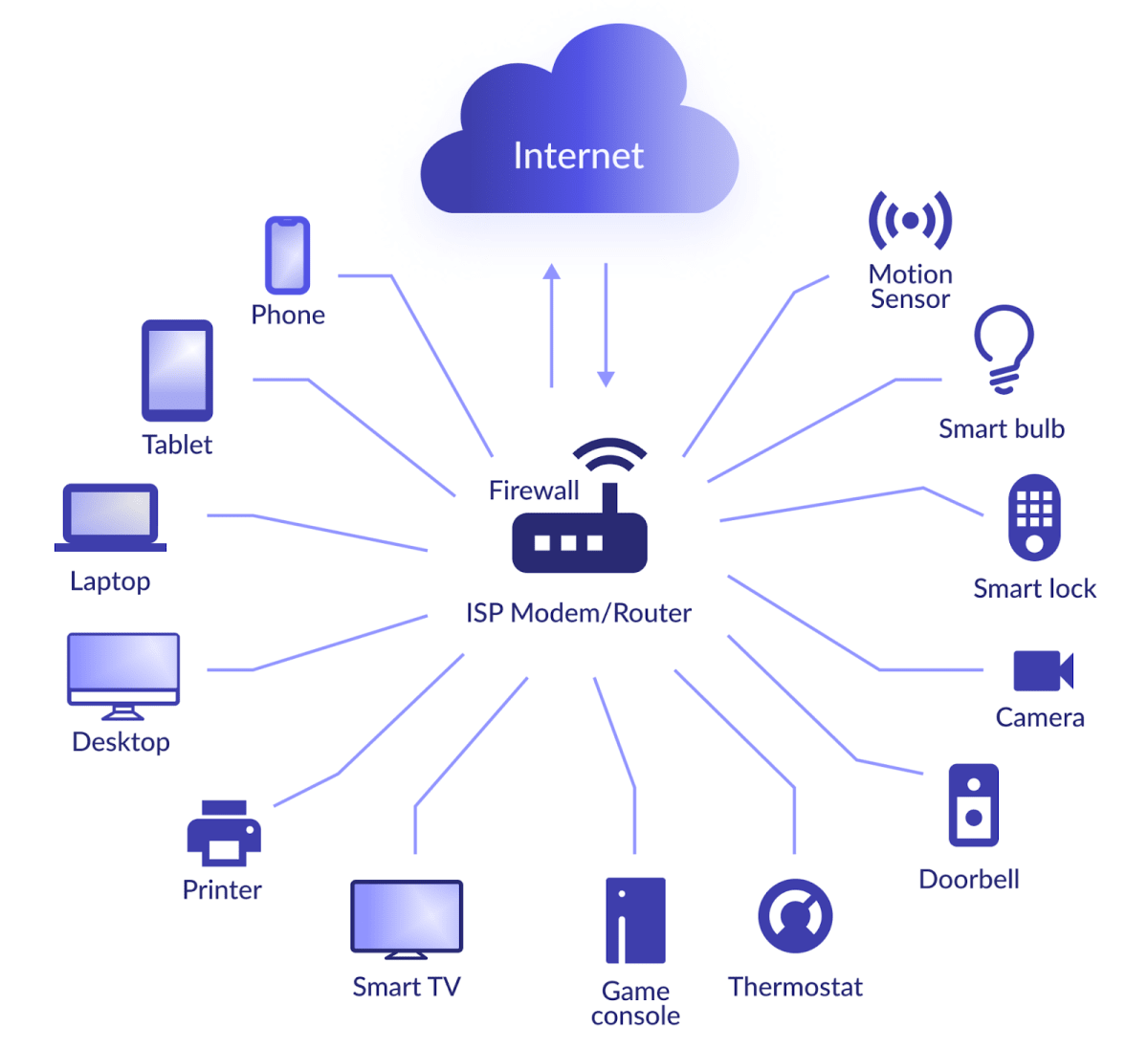

Bevor wir in die technischen Details eintauchen, ist es entscheidend, die grundlegende Rolle von Firewalls in der digitalen Landschaft zu verstehen. Firewalls fungieren als Torwächter Ihres Netzwerks und überprüfen eingehenden und ausgehenden Datenverkehr sorgfältig, um vor unbefugtem Zugriff und potenziellen Bedrohungen zu schützen. Obwohl Firewalls für die Sicherheit unerlässlich sind, können sie manchmal versehentlich legitime Verbindungen zu Plattformen wie remoteIoT blockieren, was zu Frustration führt und Ihre Fähigkeit zur Fernverwaltung Ihrer Geräte behindert.

- Where To Stream Vega Find Movie Streaming Options Today

- Stream Smart Exploring Hdhub4u Amp Free Movie Alternatives Now

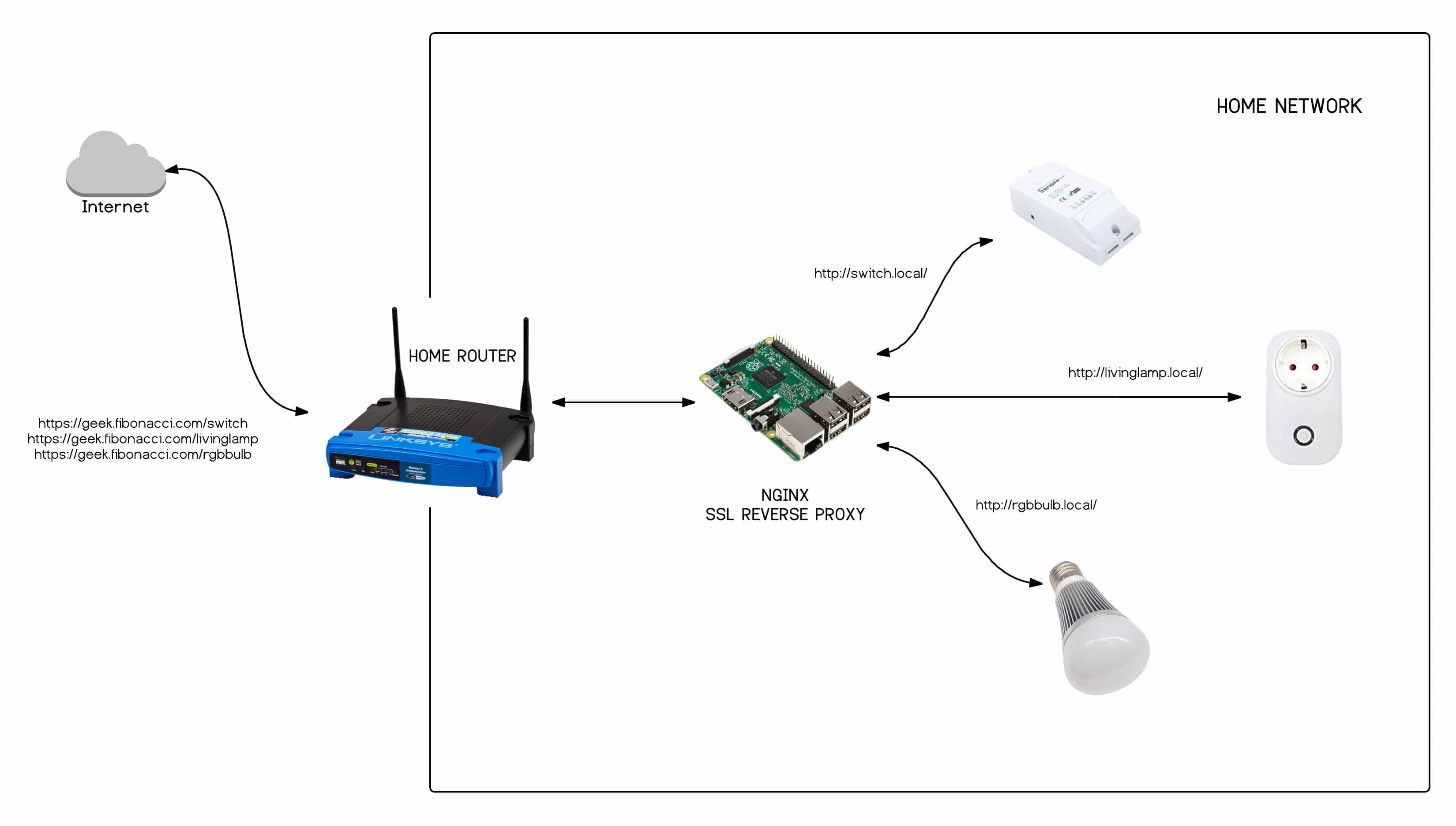

Die gute Nachricht ist, dass Sie diese Hindernisse mit dem richtigen Wissen und der richtigen Konfiguration leicht überwinden können. Dieser Artikel bietet einen Schritt-für-Schritt-Ansatz zur Konfiguration Ihrer Mac- und Firewall-Einstellungen, sodass Sie eine sichere und zuverlässige Verbindung zu Ihren Remote-IoT-Geräten herstellen können. Wir werden wichtige Konzepte wie Portweiterleitung, SSH-Tunneling und sichere Verbindungsprotokolle untersuchen, um sicherzustellen, dass Ihnen alle notwendigen Werkzeuge zur Verfügung stehen.

Lasst uns anfangen! Der erste Schritt besteht darin, die spezifischen Ports und Protokolle zu verstehen, auf die sich remoteIoT verlässt, um Verbindungen herzustellen. Dies umfasst in der Regel bestimmte TCP- und UDP-Ports, die durch Ihre Firewall zugelassen werden müssen. Die Identifizierung dieser Ports ist die Grundlage für eine erfolgreiche Einrichtung, und wir werden Sie durch die Suche nach diesen Informationen führen.

Sobald Sie die erforderlichen Ports identifiziert haben, besteht der nächste Schritt darin, Ihre Firewall so zu konfigurieren, dass der Datenverkehr auf diesen Ports zugelassen wird. Dieser Vorgang, der oft als Portweiterleitung bezeichnet wird, leitet eingehenden Netzwerkverkehr vom externen Netzwerk an ein bestimmtes Gerät oder eine bestimmte Anwendung in Ihrem internen Netzwerk weiter. Verschiedene Firewalls haben unterschiedliche Konfigurationsoberflächen, das Grundprinzip bleibt jedoch gleich. Sie müssen den externen Port, den internen Port und die IP-Adresse Ihres Mac-Servers angeben. Es ist wichtig, die Sicherheitsauswirkungen der Portweiterleitung zu beachten und die erforderlichen Vorkehrungen zu treffen, z. B. die Verwendung sicherer Kennwörter und die Aktualisierung Ihres Systems.

- Hdhub4u Unveiled Is Free Movie Bliss Worth The Risk Analysis

- Hdhub4u Is Free Movie Streaming Worth The Risks Know This

Für diejenigen, die eine zusätzliche Sicherheitsebene bevorzugen, bietet SSH-Tunneling eine robuste Lösung. SSH, oder Secure Shell, erstellt einen verschlüsselten Tunnel, durch den der gesamte Netzwerkverkehr geleitet wird. Dieser Tunnel umgeht effektiv die Einschränkungen der Firewall und ermöglicht eine sichere Kommunikation zwischen Ihrem Gerät und dem Server. Wir werden SSH-Tunneling im Detail untersuchen und erläutern, wie Sie es auf Ihrem Mac einrichten und so konfigurieren, dass es nahtlos mit remoteIoT zusammenarbeitet. Dies ist ein wesentliches Werkzeug für alle, die Sicherheit und Datenschutz priorisieren.

Sichere Verbindungsprotokolle sind ebenso wichtig. RemoteIoT verwendet häufig Protokolle wie HTTPS (Hypertext Transfer Protocol Secure), um Daten zu verschlüsseln, die zwischen Ihren Geräten und dem Server übertragen werden. Dies stellt sicher, dass sensible Informationen wie Anmeldeinformationen und Gerätedaten vor dem Abhören geschützt bleiben. Sicherzustellen, dass Ihre remoteIoT-Einrichtung HTTPS oder andere sichere Protokolle verwendet, ist entscheidend für den Schutz Ihrer Daten.

Das Konfigurieren Ihres Macs für die Arbeit mit remoteIoT beinhaltet auch das Verständnis der Netzwerkeinstellungen auf Ihrem Computer. Dazu gehört das Festlegen einer statischen IP-Adresse, um sicherzustellen, dass die Adresse des Servers konsistent bleibt. Ohne eine statische IP-Adresse könnte Ihrem Router eine neue IP-Adresse zugewiesen werden, was die Konnektivität unterbrechen würde. Wir werden auch die Bedeutung der Aktivierung von Fernzugriffsfunktionen auf Ihrem Mac und der Überprüfung, ob diese Funktionen korrekt konfiguriert sind, erörtern.

Lassen Sie uns einige praktische Schritte unternehmen, um Ihnen den Einstieg zu erleichtern. Wenn Sie Probleme haben, sicher von Ihrem Mac auf Ihr remoteIoT-Gerät zuzugreifen, wenn es sich hinter einer Firewall befindet, können Sie verschiedene Dinge tun. Stellen Sie zunächst sicher, dass Ihr remoteIoT-Dienst ordnungsgemäß ausgeführt wird und so konfiguriert ist, dass Verbindungen von Ihrem Mac akzeptiert werden. Überprüfen Sie die IP-Adresse des Geräts. Sie finden diese Informationen in der Regel in den Einstellungen Ihres Routers oder in der Netzwerkkonfiguration auf Ihrem Mac. Stellen Sie dann sicher, dass die von Ihrem remoteIoT-Dienst verwendeten Ports in Ihrer Firewall geöffnet sind. Dies bedeutet, dass Sie in Ihren Firewall-Einstellungen "Regeln" oder "Ausnahmen" erstellen, die Datenverkehr auf den spezifischen Ports zulassen, die von Ihrer remoteIoT-Anwendung benötigt werden.

Viele Benutzer stehen vor Herausforderungen, wenn sie versuchen, eine sichere Verbindung herzustellen. Sie können die Bildschirmfreigabefunktion von Mac verwenden, mit der Sie einen anderen Mac im selben Netzwerk fernsteuern können. Um eine nahtlose Konnektivität zu gewährleisten, müssen Sie Ihre Mac- und Firewall-Einstellungen korrekt konfigurieren. Beispielsweise müssen Sie möglicherweise die Portweiterleitung auf Ihrem Router konfigurieren, um den externen Zugriff auf Ihr internes Netzwerk zu ermöglichen. Dies ist sowohl für die Fernverwaltung von IoT-Geräten als auch für die Behebung von Netzwerkproblemen von entscheidender Bedeutung. Denken Sie daran, dass Firewalls für die Netzwerksicherheit unerlässlich sind, aber sie können manchmal legitime Verbindungen zu IoT-Plattformen wie remoteIoT blockieren. Daher ist das Verständnis dieser Feinheiten von entscheidender Bedeutung.

Der Prozess der Konfiguration Ihrer Firewall für die Zusammenarbeit mit remoteIoT umfasst mehrere Schritte. Sie müssen wahrscheinlich auf die Konfigurationsoberfläche Ihres Routers zugreifen, was normalerweise über einen Webbrowser erfolgt. Von dort aus navigieren Sie zum Abschnitt Portweiterleitung, wo Sie eine neue Regel erstellen. Diese Regel gibt den externen Port an, der für den Zugriff auf Ihr remoteIoT-Gerät verwendet wird, und den internen Port auf Ihrem Mac, den das Gerät verwendet. Sie müssen auch die IP-Adresse Ihres Macs angeben.

Die Verwaltung von Remote-IoT-Geräten hinter einer Firewall mit einem Mac-Server mag komplex erscheinen, ist aber eine erreichbare Aufgabe. Beginnen Sie mit der Identifizierung der Ports und Protokolle, die Ihre remoteIoT-Geräte für die Kommunikation verwenden. Konfigurieren Sie dann Ihre Firewall, um Datenverkehr auf diesen Ports zuzulassen. Erwägen Sie die Verwendung von SSH-Tunneling für eine zusätzliche Sicherheitsebene. Es ist auch wichtig, sicherzustellen, dass Ihr Mac-Server eine statische IP-Adresse hat. Wenn Sie diese Schritte befolgen, können Sie eine sichere und zuverlässige Kommunikation zwischen Ihren Geräten und dem Server gewährleisten.

Im heutigen digitalen Zeitalter ist es für eine nahtlose Konnektivität von entscheidender Bedeutung zu verstehen, wie remote IoT hinter einer Firewall mit einem Mac-Server verwendet wird. Lassen Sie mich das auf eine Weise aufschlüsseln, die sowohl leicht zu verstehen als auch umsetzbar ist. Stellen Sie sich vor, Sie hätten die volle Kontrolle über Ihre IoT-Geräte, selbst wenn diese sicher hinter einer Unternehmensfirewall versteckt sind. Zu wissen, wie Sie diese Tools nutzen können, ist der erste Schritt zum Einrichten des Remote-IoT-Zugriffs hinter einer Firewall.

Indem Sie lernen, wie Sie Ihre Mac- und Firewall-Einstellungen richtig konfigurieren, können Sie das volle Potenzial von remoteIoT freisetzen, ohne die Sicherheit zu beeinträchtigen. Erwägen Sie die Verwendung der Bildschirmfreigabefunktion von Mac, mit der Sie einen anderen Mac im selben Netzwerk fernsteuern können. Unabhängig davon, ob Sie IoT-Geräte remote verwalten oder Netzwerkprobleme beheben, ist das Verständnis der Navigation durch Firewalls von entscheidender Bedeutung. Firewalls sind für die Netzwerksicherheit unerlässlich, aber sie können manchmal legitime Verbindungen zu IoT-Plattformen wie remoteIoT blockieren.

Dieser Leitfaden behandelt auch wichtige Überlegungen wie Portweiterleitung, SSH-Tunneling und sichere Verbindungsprotokolle. Das Konfigurieren Ihrer Firewall für die Zusammenarbeit mit remoteIoT umfasst mehrere Schritte. Im Folgenden führen wir Sie durch den Prozess, um eine reibungslose Einrichtung zu gewährleisten. RemoteIoT stützt sich auf bestimmte Ports und Protokolle, um Verbindungen herzustellen. Die Verwendung von Remote-IoT hinter einer Firewall auf einem Mac kann wie eine entmutigende Aufgabe erscheinen, aber mit den richtigen Schritten wird sie überschaubar. Unabhängig davon, ob Sie ein Profi oder ein Anfänger sind, ist das Verständnis der Feinheiten von Netzwerkkonfigurationen und Firewall-Einstellungen für eine nahtlose Konnektivität von entscheidender Bedeutung.

Für diejenigen, die die robusteste Sicherheit suchen, ist die Verwendung eines virtuellen privaten Netzwerks (VPN) eine weitere Option. Ein VPN erstellt eine verschlüsselte Verbindung zwischen Ihrem Mac und einem VPN-Server, maskiert effektiv Ihre IP-Adresse und verschlüsselt Ihren gesamten Internetverkehr. In Kombination mit remoteIoT kann ein VPN die Sicherheit Ihrer Kommunikation erheblich verbessern. Sie würden sich mit Ihrem VPN verbinden und dann auf Ihre remoteIoT-Geräte zugreifen, wodurch Sie eine zusätzliche Schutzschicht gegen potenzielle Bedrohungen erhalten.

Ein weiteres leistungsstarkes Tool ist SSH-Tunneling, eine sichere Methode zum Weiterleiten von Netzwerkverbindungen. Es erstellt eine verschlüsselte Verbindung zwischen Ihrem lokalen Computer und einem Remote-Server und leitet den Datenverkehr durch diesen sicheren Tunnel weiter. Mit SSH-Tunneling können Sie sicher auf Ihre remoteIoT-Geräte zugreifen, selbst wenn sie sich hinter einer Firewall befinden, wodurch sichergestellt wird, dass alle Ihre Daten geschützt sind. Wir erklären Ihnen, wie Sie einen SSH-Tunnel einrichten, um ihn einfach zu verstehen und zu implementieren.

Vergessen wir nicht, wie wichtig es ist, Ihre Software auf dem neuesten Stand zu halten. Regelmäßige Updates enthalten oft Sicherheitspatches, die Ihr System vor bekannten Schwachstellen schützen. Stellen Sie sicher, dass sowohl das Betriebssystem Ihres Macs als auch die remoteIoT-Software regelmäßig aktualisiert werden. Aktivieren Sie automatische Updates, falls verfügbar, damit Sie sie nicht manuell überprüfen und installieren müssen.

Ein gut konfiguriertes System ist sowohl für die Funktionalität als auch für die Sicherheit von entscheidender Bedeutung. Testen Sie regelmäßig Ihre remoteIoT-Einrichtung, um sicherzustellen, dass alles wie erwartet funktioniert. Stellen Sie sicher, dass Sie aus der Ferne auf Ihre Geräte zugreifen können und dass die Verbindungen stabil sind. Führen Sie außerdem regelmäßige Sicherheitsüberprüfungen durch. Überprüfen Sie Ihre Firewall-Regeln, Portweiterleitungseinstellungen und Benutzerkonten, um sicherzustellen, dass sie sicher konfiguriert sind. Sie können Angriffe simulieren, indem Sie Tools wie Portscanner verwenden, um Ihre Sicherheitsmaßnahmen zu testen.

Wenn Sie Remote-IoT-Geräte einrichten, sollten Sie überlegen, wo Sie die Geräte installieren, da es wichtig ist, Ihre physische Sicherheit zu berücksichtigen. Wenn sich die Geräte an einem öffentlichen Ort befinden, könnten sie anfällig für Diebstahl oder Manipulation sein. Sichern Sie Ihre Geräte in allen Fällen physisch. Verwenden Sie bei Bedarf Gehäuse oder sichere Montagemethoden. Diese Maßnahmen sind entscheidend, um Ihre Geräte vor physischen Bedrohungen zu schützen. Befolgen Sie immer die Best Practices für die physische Sicherheit.

Denken Sie daran, dass der Schlüssel zur erfolgreichen Verwendung von Remote-IoT hinter einer Firewall auf einem Mac in einem umfassenden Ansatz liegt. Vom Verständnis der technischen Aspekte von Firewalls und Portweiterleitung bis hin zur Implementierung sicherer Verbindungsprotokolle geht es darum, ein sicheres, effizientes und verwaltbares System zu schaffen. Berücksichtigen Sie jeden der oben genannten Schritte. Auf diese Weise stellen Sie sicher, dass Sie eine sichere und zuverlässige Erfahrung machen.

- Richard Dean Anderson From Macgyver Towhat Hes Doing Now

- Stray Kids The Kpop Revolution You Need To Know About